Lorsque Bitlocker est activé sur le poste de travail / ordinateur portable de votre entreprise, vous devez disposer d’une solution pour obtenir la clé de récupération du disque dur. Dans certains cas, Bitlocker peut demander à l’utilisateur la clé de récupération s’il détecte un comportement spécifique tel que des modifications de partition.

Si vous n'avez pas la solution MBAM (Microsoft BitLocker Administration and Monitoring) en place pour centraliser la gestion de Bitlocker, la solution la plus simple consiste à utiliser soit la console Utilisateurs et ordinateurs Active Directory soit la console de modification ADSI.

Cela ne peut être possible que si vous définissez dans la GPO de stocker la clé de récupération dans Active Directory.

Utilisation de la console Utilisateurs et ordinateurs Active Directory:

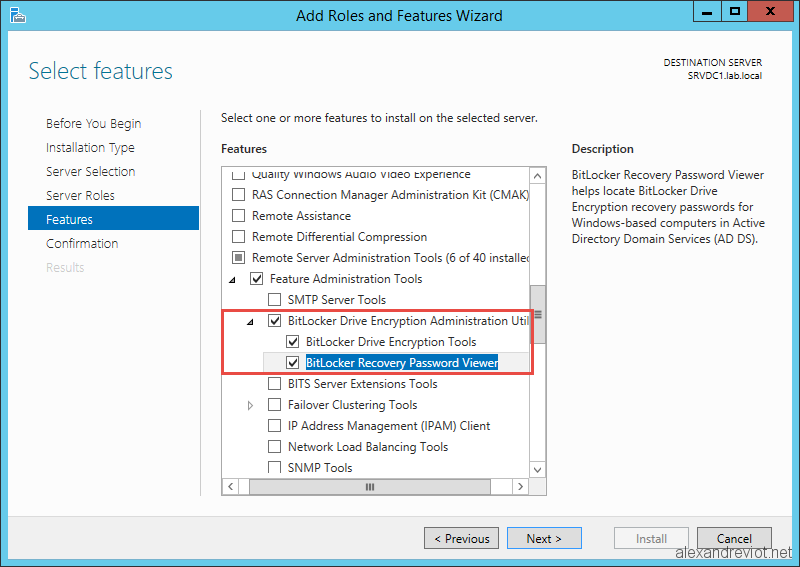

Pour utiliser la console Utilisateurs et ordinateurs Active Directory, il faut installer un plug-in pour afficher les informations de clé de récupération Bitlocker. Il est intégré dans les fonctionnalités depuis Windows Server 2008.

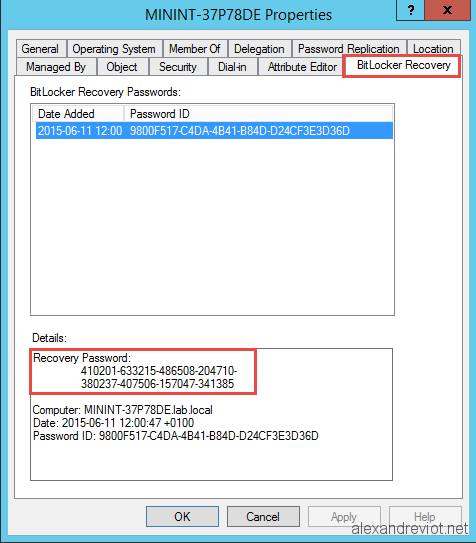

Après l’installation, fermez et ouvrez à nouveau Utilisateurs et ordinateurs Active Directory.

Un nouvel onglet est maintenant disponible sur l’objet ordinateur : Bitlocker Recovery

Utilisation de la console de modification ADSI:

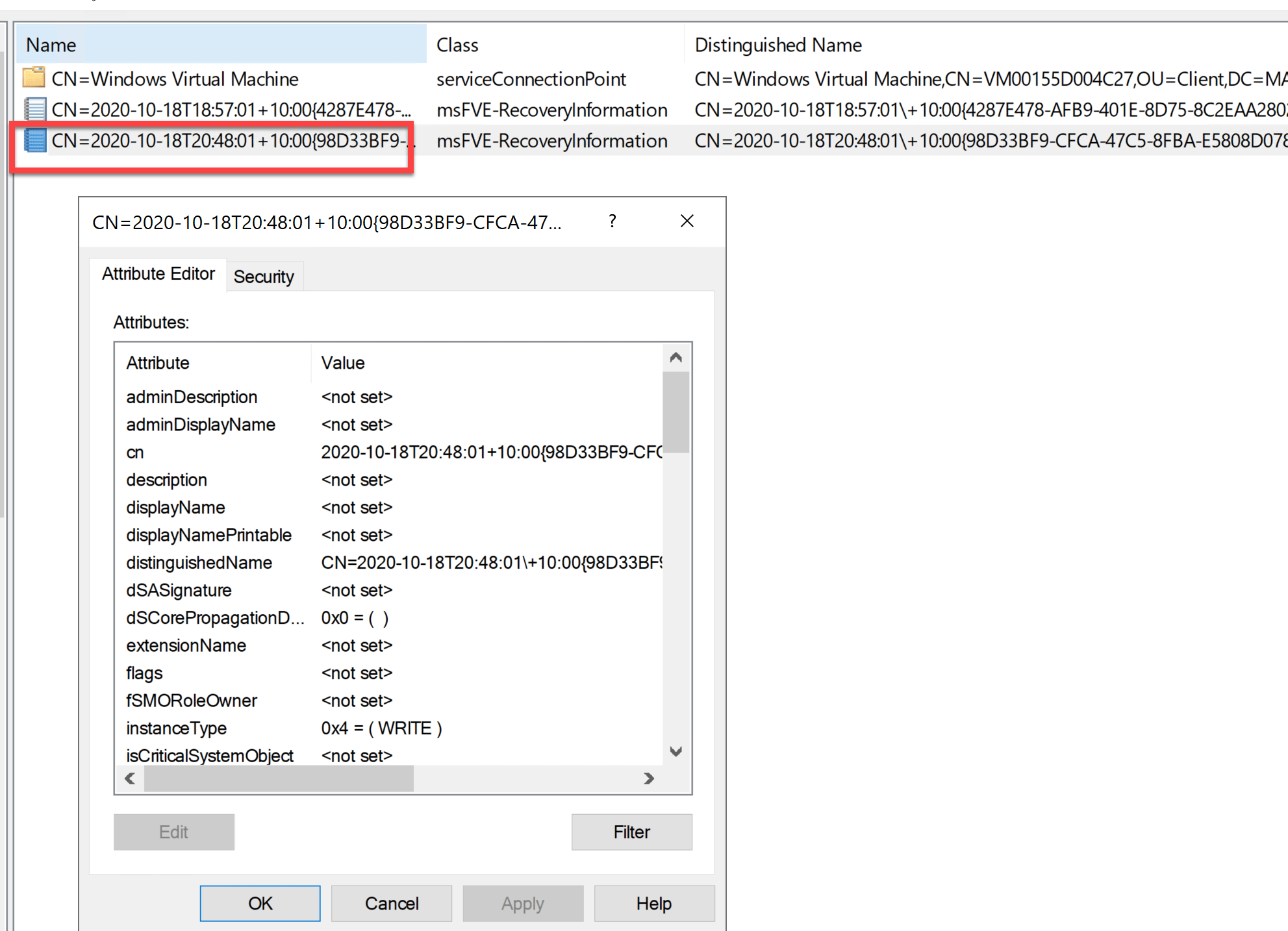

Pour afficher la clé de récupération Bitlocker depuis la console de modification ADSI, il suffit d'ouvrir cette dernière avec un compte qui a les droits et chercher le nom d'ordinateur sous l'unité d'organisation cible.

Cliquez sur le nom d'ordinateur concerné, puis double-cliquez sur le dernier objet du volet droit

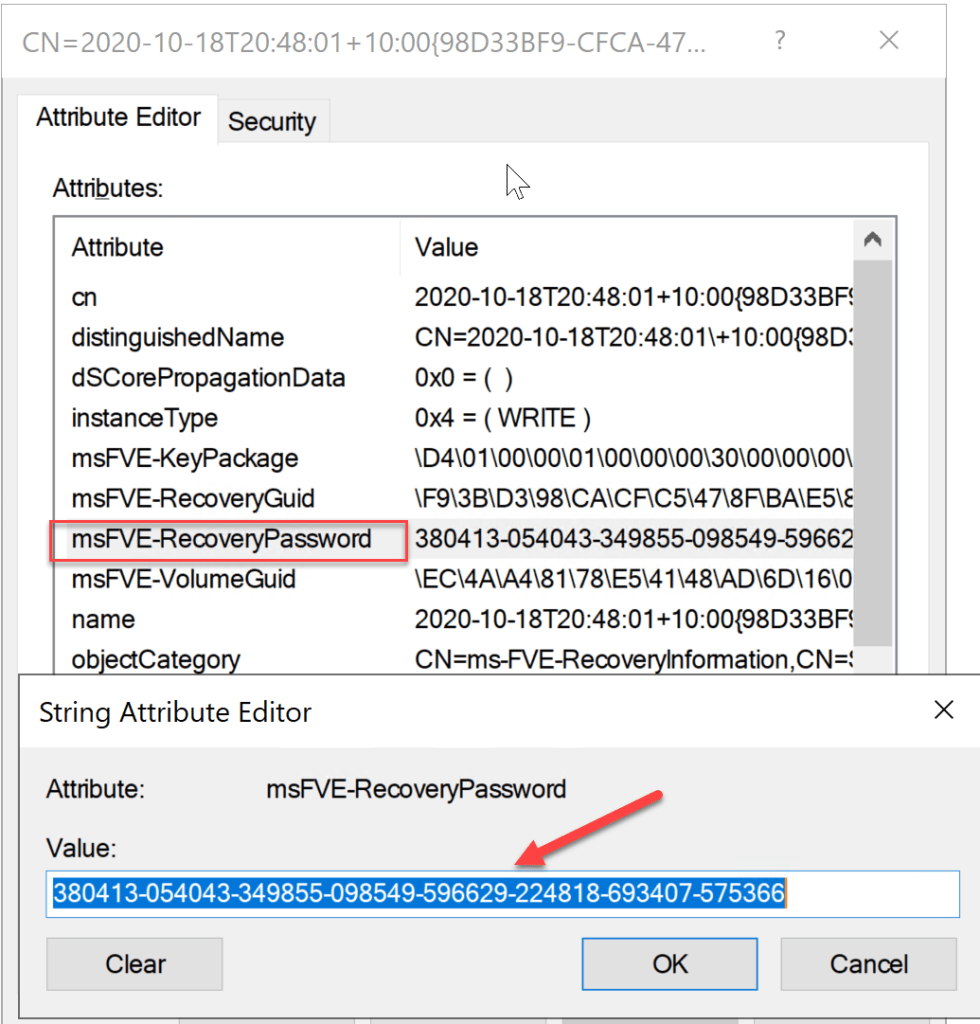

Ensuite, cherchez l'attribut msFVE-RecoveryPassword pour avoir la valeur de la clé de récupération Bitlocker

Droits de délégation nécessaire pour afficher la clé de récupération Bitlocker:

Pour visualiser la clé de récupération Bitlocker, il faut avoir des droits administrateur de domaine. Sinon si vous souhaitez donner les droits nécessaires pour afficher ces informations à quelqu'un qui n'est pas administrateur de domaine, il faut lui déléguer certains droits sur l'unité d'organisation ciblée.

- Faites un clic droit sur l’unité d’organisation ciblée et sélectionnez Delegate Control...

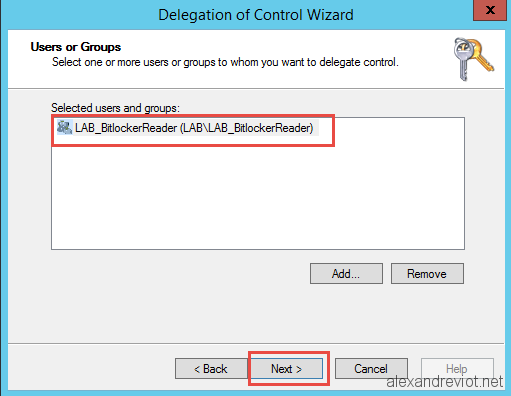

- Ajoutez des groupes qui doivent afficher la clé de récupération

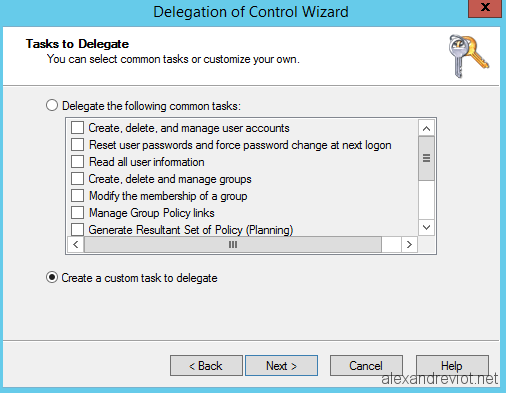

- Sélectionnez Create a custom task to delegate

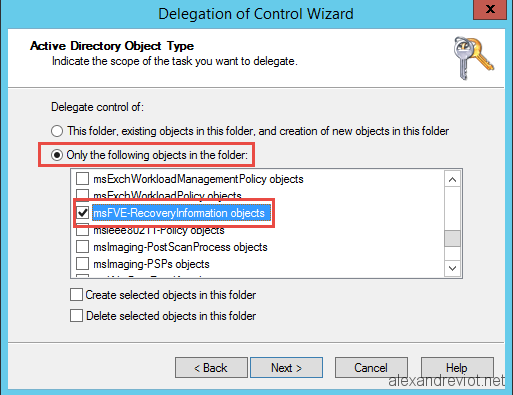

- Choisissez Only the following objects in the folder: et cochez "msFVE-RecoveryInformation objects"

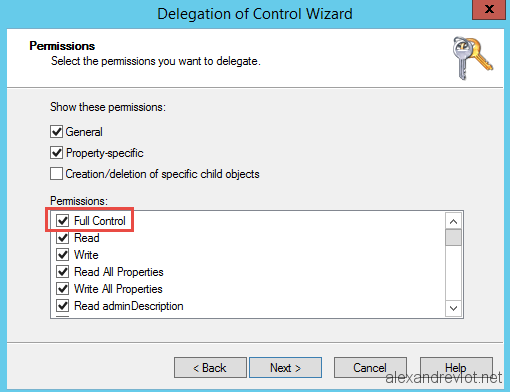

- Donnez le contrôle total sur cet objet

Sources:

https://www.manishbangia.com/how-to-get-bitlocker-recovery-password-from-active-directory/#jp-carousel-3904

http://www.alexandreviot.net/2015/06/10/active-directory-how-to-display-bitlocker-recovery-key/

Quand on veut faire du ménage sur son WSUS et également dans la base de ce dernier, il peut s'avérer utile de supprimer les KB dont le statut est "IsDeclied".

Pour réaliser cela rien de plus simple que quelques lignes de Powershell et de la patience (beaucoup de patience si ça fait longtemps que cela n'a pas été fait).

Connexion

# Define Server Name

$WsusServer = "Mon-Server-WSUS"

# Define connection port

$WsusPort = "8530"

# Initiate Connection

[void][reflection.assembly]::loadwithpartialname("microsoft.updateservices.administration")

$Wsus = [microsoft.updateservices.administration.adminproxy]::getupdateserver($WsusServer,$false,$WsusPort)

# Verifying connection (Should be return the name of the wsus server)

$Wsus.name

Définition des Updates à supprimer

# List All Kb in WSUS database

$AllKb = $Wsus.GetUpdates()

# Filter on "IsDeclined" status

$IsDeclined = $AllKb.Where({$_.IsDeclined -eq $True})

Suppression des KB

# Delete KB

$IsDeclined | foreach {

# Define Current Id

$Id = $_.Id

Try {

$Wsus.DeleteUpdate($Id.UpdateId.ToString())

}

Catch {

Write-Warning $($_)

}

# Release variable

$Id = $null

}

Cette commande est un peu longue mais si elle est exécutée régulièrement, la purge dure moins longtemps.

Comme évoqué dans l'article "Powershell : Who's the owner of my AD objects", il est possible que votre AD contienne des objets dont le propriétaire ne soit aucun des suivants :

- "Enterprise Admins"

- "Domain Admins"

- "Administrators"

Afin de remettre "Domain Admins" comme propriétaire des objets, nous utiliserons Powershell pour chacun des types d'objets.

Attention : La variable $NoGood est issue des scripts du précédent article, pensez à vérifier ce qu'elle retourne au préalable.

Unités d'organisation

# Organizational Units

$NoGood | foreach {

# Current OU

$DistinguishedName = $_.DistinguishedName

# Change Owner

Try {

# Define Target

$TargetObject = Get-ADOrganizationalUnit -Identity $DistinguishedName

$AdsiTarget = [adsi]"LDAP://$($TargetObject.DistinguishedName)"

# Set new Owner

$NewOwner = New-Object System.Security.Principal.NTAccount("DOMAINXXX", "Domain Admins")

$AdsiTarget.PSBase.ObjectSecurity.SetOwner($NewOwner)

$AdsiTarget.PSBase.CommitChanges()

}

Catch {

Write-Warning $($_)

$DistinguishedName

}

# Release variable

$DistinguishedName = $null

}

Les groupes

# Group

$NoGood | foreach {

# Current Group

$SamAccountName = $_.SamAccountName

# Change Owner

Try {

# Define Target

$TargetObject = Get-ADGroup $SamAccountName

$AdsiTarget = [adsi]"LDAP://$($TargetObject.DistinguishedName)"

# Set new Owner

$NewOwner = New-Object System.Security.Principal.NTAccount("DOMAINXXX", "Domain Admins")

$AdsiTarget.PSBase.ObjectSecurity.SetOwner($NewOwner)

$AdsiTarget.PSBase.CommitChanges()

}

Catch {

Write-Warning $($_)

$SamAccountName

}

# Release variable

$SamAccountName = $null

}

Les utilisateurs

# Users

$NoGood | foreach {

# Current User

$SamAccountName = $_.SamAccountName

# Change Owner

Try {

# Define Target

$TargetObject = Get-ADUser $SamAccountName

$AdsiTarget = [adsi]"LDAP://$($TargetObject.DistinguishedName)"

# Set new Owner

$NewOwner = New-Object System.Security.Principal.NTAccount("DOMAINXXX", "Domain Admins")

$AdsiTarget.PSBase.ObjectSecurity.SetOwner($NewOwner)

$AdsiTarget.PSBase.CommitChanges()

}

Catch {

Write-Warning $($_)

$SamAccountName

}

# Release variable

$SamAccountName = $null

}

Les ordinateurs

# Computers

$NoGood | foreach {

# Current Computer

$SamAccountName = $_.SamAccountName

# Change Owner

Try {

# Define Target

$TargetObject = Get-ADComputer $SamAccountName

$AdsiTarget = [adsi]"LDAP://$($TargetObject.DistinguishedName)"

# Set new Owner

$NewOwner = New-Object System.Security.Principal.NTAccount("DOMAINXXX", "Domain Admins")

$AdsiTarget.PSBase.ObjectSecurity.SetOwner($NewOwner)

$AdsiTarget.PSBase.CommitChanges()

}

Catch {

Write-Warning $($_)

$SamAccountName

}

# Release variable

$SamAccountName = $null

}

Il arrive dans certain cas de figure que nous souhaitions forcer le changement de mot de passe des comptes O365.

S'il s'agit d'un seul utilisateur voici la commande :

Set-MsolUserPassword -UserPrincipalName jdupont@mondomaine.com -ForceChangePasswordOnly $true -ForceChangePassword $true

Prenez soin de modifier le Userprincipalname de la commande sous peine d'obtenir une erreur.

En revanche si l'on veut forcer l'intégralité de la société à changer de mot de passe cela va nécessiter quelques lignes de plus.

# Variables

$LogFolder = "C:\temp"

$LogFile = "$LogFolder\LogO365_Reset.txt"

$LogFileError = "$LogFolder\LogO365_Reset_Error.txt"

# check

If (!(Test-Path $LogFolder)) {

New-Item $LogFolder -ItemType Directory

}

# Exceptions

$FilteredUsers = "Userprincipalname1", "Userprincipalname2", "Userprincipalname3" # Ajouter les UPN à ne pas reset (exemple le compte Admin du Tenant)

# Connect to O365

Connect-MsolService

# Get users

$AllUsers = Get-MsolUser -MaxResults 10000 | select UserPrincipalName

# Force to change Password

$AllUsers | foreach {

$UPN = $_.UserPrincipalName

If ($FilteredUsers -eq $UPN) {

Write-Host "Do not reset Password For $UPN because we had filtered him" | Add-Content $LogFile

}

Else {

Try {

Set-MsolUserPassword -UserPrincipalName $UPN -ForceChangePasswordOnly $true -ForceChangePassword $true

Write-Output "Succesfully reset Password For $UPN" | Add-Content $LogFile

}

Catch {

$Date = Get-Date

Write-Warning "At $Date the following Error Appear $($_)" | Add-Content $LogFileError

}

}

}

Bon courage au service IT pour le nombre d'appel qu'il va recevoir.

Comme expliqué dans l'article précédent "O365 : Soft Match (SMTP) et Hard Match (ImmutableID)" le Hard Match intervient lorsque le Soft Match n'a pas fonctionné.

Les étapes à suivre sont les suivantes:

- Récupérer le GUID du compte dans l'Active Direcotry

- Convertir ce dernier en ImmutableID

- Appliqué cet ImmutableID au compte Azure Active Directory

- Relancer une synchronisation via Ad connect

Voici donc les commandes pour cela.

# Get GUID for User

$User = Get-ADUser jdupont | select ObjectGUID,UserPrincipalName

$Upn = $User.UserPrincipalName

$Guid = $User.ObjectGUID.Guid

# Convert GUID to ImmutableID

$ImmutableId = [System.Convert]::ToBase64String(([GUID]($User.ObjectGUID)).tobytearray())

# Connect MsolService

Connect-Msolservice

# Set ImmutableID to msoluser

Set-MsolUser -UserPrincipalName $Upn -ImmutableId $ImmutableId

Et voila, vous n'avez plus qu'a relancer une Synchor AD Connect via la commande suivante.

Start-ADSyncSyncCycle -PolicyType Delta