Introduction

La gestion des identités en entreprise est une problématique de plus en plus importante. En effet, des thématiques telles que la mise en place d'un référentiel d'identité unique, le SSO (authentification unique), la gestion du cycle de vie d'un utilisateur (provisioning et deprovisioning, gestion du mot de passe, …) et bien d'autres deviennent essentielles dans des environnements toujours plus complexes et offrant plus de services. Il devient donc primordial d'intégrer des solutions permettant de gérer les identités au sein d'une entreprise. Cela permet notamment :

-

d'automatiser des processus de gestions de comptes (exemple la saisie/modification/suppression d'un compte dans une base RH déclenche les actions nécessaires sur les infrastructures du système d'information)

-

d'éviter les erreurs humaines de manipulations

-

de réduire les tâches d'exploitation

-

de n'avoir qu'un seul point d'entrée pour la saisie d'informations (référentiel RH par exemple, …)

Dans cette série d'articles, nous allons nous intéresser au composant Synchronisation Service de Forefront Identity Manager qui répond à un grand nombre de ces problématiques. L'objectif est de découvrir les possibilités offertes par cet outil. Pour cela, nous allons utiliser le contexte d'une société "MyCompany" souhaitant synchroniser les changements de son référentiel d'identité (une base de données SQL Server) vers l'annuaire Active Directory (synchronisation d'attributs). Aussi, nous verrons comme gérer le cycle de vie des objets tels que les utilisateurs ou les groupes via un mécanisme de Provisioning/Deprovisioning.

Ces articles vont s'articuler de la façon suivante :

Cette seconde partie s'intéresse à l'installation du rôle Synchronization Service de FIM. Les prérequis du produit ainsi qu'une installation étape par étape seront détaillées.

NB : En Août 2015, Microsoft a sorti une nouvelle version de la suite FIM, renommé pour l'occasion MIM (Microsoft Identity Manager) suite à l'abandon de la gamme de produits Forefront. Cette nouvelle mouture apporte quelques fonctionnalités supplémentaires. Cependant le contenu de ces articles restent valables.

Architecture

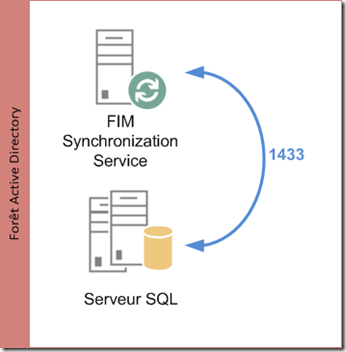

Le schéma ci-dessous présente un rappel de l’architecture générale d'un environnement FIM 2010 R2 SP1 type pour le service de synchronisation :

Ce dernier est composé d'une base de données SQL Server qui peut être située sur le même serveur que FIM ou sur un serveur différent. Ce dernier communique sur le port TCP 1433. Attention, il n'est pas possible d'utiliser la version Express de SQL Server. Il faut donc disposer d'une licence pour le serveur de base de données.

Haute disponibilité

Il n'existe pas de haute disponibilité pour le service de synchronisation de FIM. Microsoft recommande d'avoir un second serveur passif. Ce dernier possèdera la même configuration et se connectera sur la même base de données mais n'exécutera aucune synchronisation. Ainsi, si le serveur principal connaît une défaillance, il suffit d'activer la synchronisation sur le second serveur. Dans le cadre de ce type de service, il est tolérable d'avoir une coupure de service qui sera rapidement corrigée à la prochaine synchronisation. De plus, le service de synchronisation ne s'exécute pas constamment mais à intervalle régulier. Une coupure de service peut donc être invisible si les serveurs sont supervisés et que l'activation du second serveur se fait rapidement.

Prérequis

Système d'exploitation

FIM 2010 R2 SP1 peut être installé sur Windows 2012. Pour l'installer sur Windows 2012 R2, il faut se tourner vers MIM 2015 (Microsoft Identity Manager).

Compte de service

FIM utilise à compte de service pour s’exécuter. Il est donc nécessaire d’en créer un pour tout nouvel environnement.

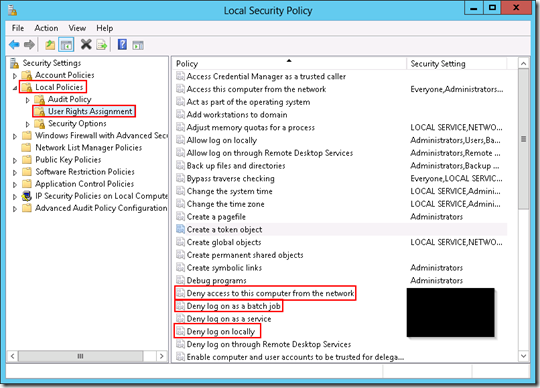

Dans le cadre du respect des bonnes pratiques de déploiement de FIM mais aussi afin de respecter des préconisations de sécurité, un paramétrage du compte de service FIM est à effectuer. Ce dernier permet d'empêcher un utilisateur d'utiliser ce compte pour se connecter au serveur.

Cette opération doit se réaliser dans la console Local Security Policy (secpol.msc) du serveur FIM. Il faut se rendre dans « Local Policies » puis « User Rights Assignment » et renseigner le nom du compte de service FIM sur les 3 éléments ci-dessous :

Groupes de sécurité

Par défaut, FIM 2010 R2 utilise des groupes d’administration locaux. Pour utiliser des groupes de sécurité du domaine, il est nécessaire de les créer avant l'installation (de type domain local afin de donner des accès à des utilisateurs répartis sur plusieurs domaines Active Directory). Ils sont au nombre de cinq et correspondent aux groupes locaux suivants :

-

FIMSyncAdmins

-

FIMSyncBrowse

-

FIMSyncJoiners

-

FIMSyncOperators

-

FIMSyncPasswordSet

En dehors du groupe FIMSyncAdmins qui donne des droits d'accès complets au serveur de synchronisation, nous reviendrons sur les autorisations données à chacun de ses groupes dans la partie 5 de cette série d'article.

L'implémentation des groupes de sécurité de domaine est recommandé si on possède plusieurs serveurs FIM (haute disponibilité avec serveur passif par exemple).

Logiciels

Le framework .Net 3.5 (disponible dans les sources d'installation de Windows Server depuis la version 2012) ainsi que SQL Native Client 2012 doivent être installés sur le serveur de Synchronisation avant de commencer l'installation.

Installation

Lorsque les prérequis sont remplis, on peut procéder à l'installation. Sur le serveur de synchronisation, il faut ouvrir une session avec un compte Administrateur Local du serveur. Ce compte doit aussi permettre de créer la base de données sur le serveur SQL qui contiendra la base de données. Pour ce faire, on peut donner temporairement les droits sysadmin au compte réalisant l'installation sur la base de données.

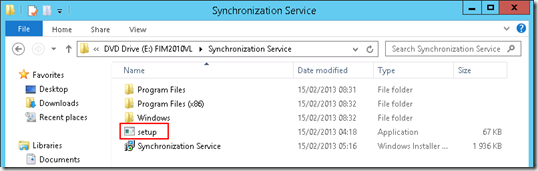

Il faut ensuite se rendre dans le dossier Synchronization Service et exécuter le fichier setup.exe.

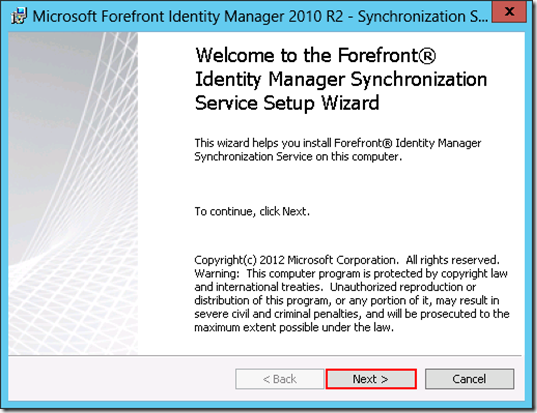

Sur le premier écran, cliquez sur Next.

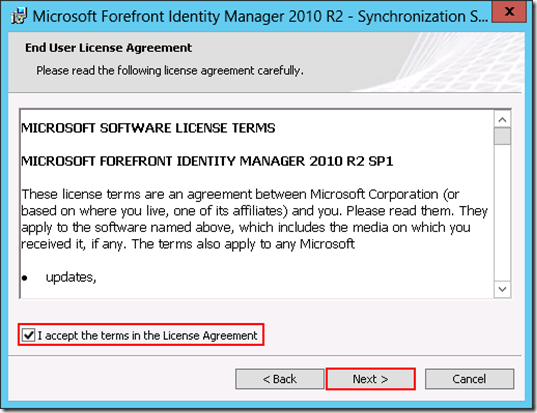

Le second onglet permet simplement de valider la licence en cochant la case I accept the license terms in the License Agreement.

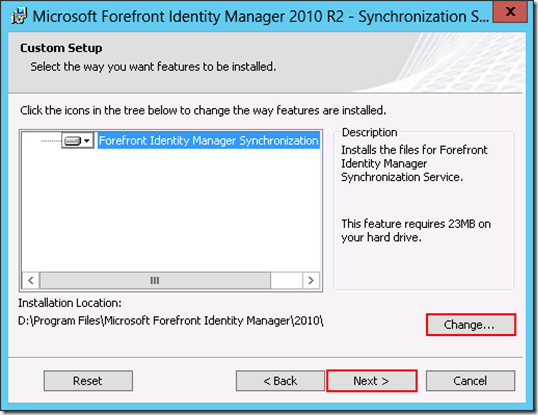

Il est ensuite possible de définir le chemin d'installation via le bouton Change.

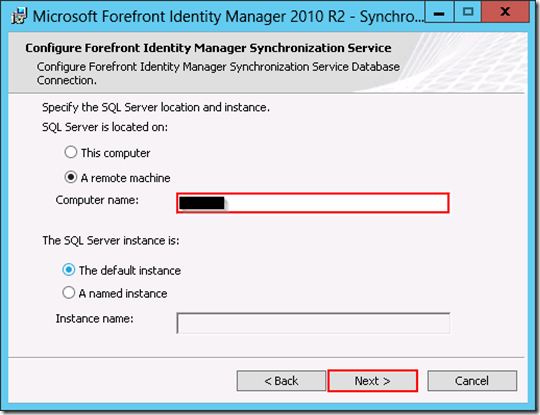

Puis, on définit le serveur SQL qui sera utilisé. Il peut être local (sur le même serveur) ou distant. On peut aussi spécifier s'il s'agit d'une instance SQL par défaut ou nommée.

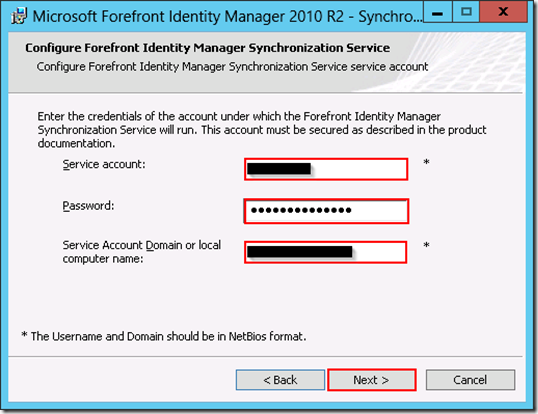

L'onglet suivant permet d'indiquer le compte de service utilisé par le service de synchronisation FIM. Il s'agit du compte créée lors des prérequis.

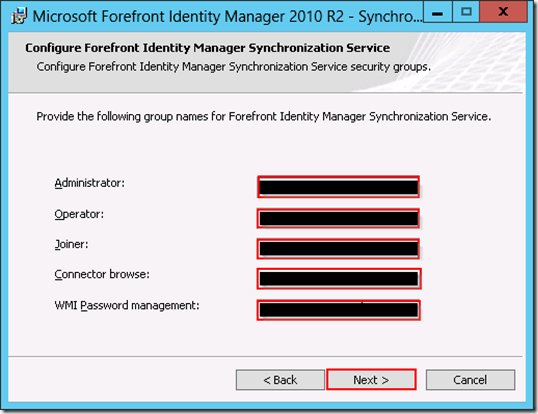

Les groupes de sécurités doivent ensuite être défini. S'il s'agit de groupe Active Directory, il est nécessaire de changer les groupes inscrit par défaut dont voici la liste de correspondance :

-

Administrator : FIMSyncAdmins

-

Operator : FIMSyncOperators

-

Joiner : FIMSyncJoiners

-

Connector browse : FIMSyncBrowse

-

WMI Password management : FIMSyncPasswordSet

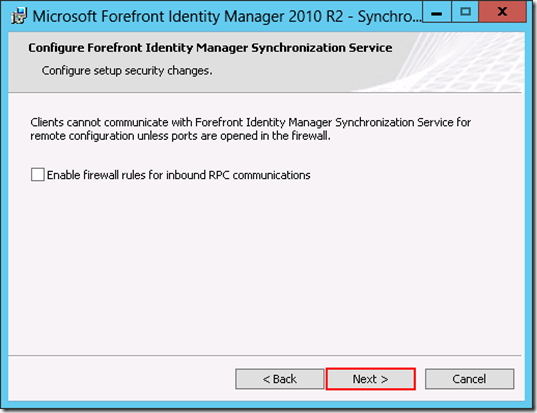

On peut également créer automatiquement les règles dans le pare feu Windows permettant de communiquer en RPC avec le service de synchronisation. Cette option ne sera pas utilisée au cours de cette série d'article.

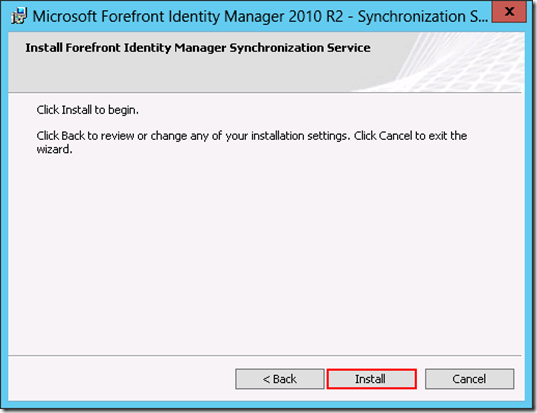

L'installation commence après avoir cliqué sur le bouton Install.

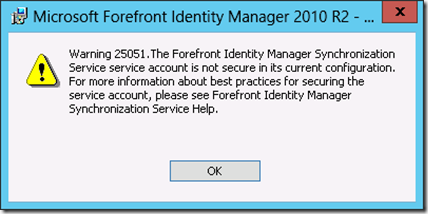

Si vous n'avez pas suivi les recommandations de sécurisation du compte de service énoncées dans les prérequis alors vous obtiendrez le message suivant.

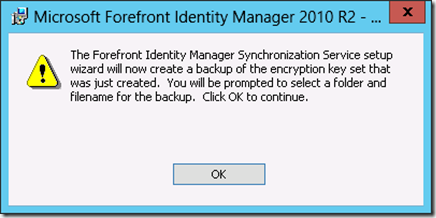

Enfin, lorsque l'installation est terminée, un message d'avertissement indique que la clé de chiffrement va être sauvegardé. Il faut alors définir un nom de fichier et un emplacement. Cette dernière est utile si vous devez restaurer la configuration. En effet, sans cette clé, les données de configuration ne peuvent être lues.

L'installation se termine. Nous allons pouvoir passer à la configurations des Managements Agents dans le prochain article.