Dans un projet de migration de Windows 10 vers une nouvelle version en utilisant les mises à jour de fonctionnalités de Microsoft Endpoint Configuration Manager, il y a quelques bonne pratiques à appliquer pour optimiser le process.

Ci-dessous 4 bonnes pratiques :

1. Définissez les paramètres ci-dessous sur la règle du plan de maintenance pour vous assurer de ne pas avoir de groupe de mise à jour logicielle vide après une synchronisation mensuelle des mises à jour SCCM, où les mises à jour des fonctionnalités sont remplacées (exemple de migration vers Windows 10 1909)

.png)

2. Augmentez la durée d’exécution maximale des mises à jour des fonctionnalités de Windows 10, de 120 minutes (valeur par défaut) à 600 minutes pour éviter la corruption de la migration (pour les appareils lents)

.png)

3. Définissez un plan de gestion de l’alimentation personnalisé sur les collections d’appareils cibles de migration pour désactiver le mode veille et l’arrêt du disque lorsque l’ordinateur n’est pas sur batterie

- Assurez-vous que la gestion de l’alimentation est activée dans les paramètres du client

.png)

- Sur une collection contenant tous les ordinateurs cibles pour la migration, définissez un plan personnalisé (ConfigMgr) pour les plans Peak et Non-Peak avec les modifications suivantes :

.png)

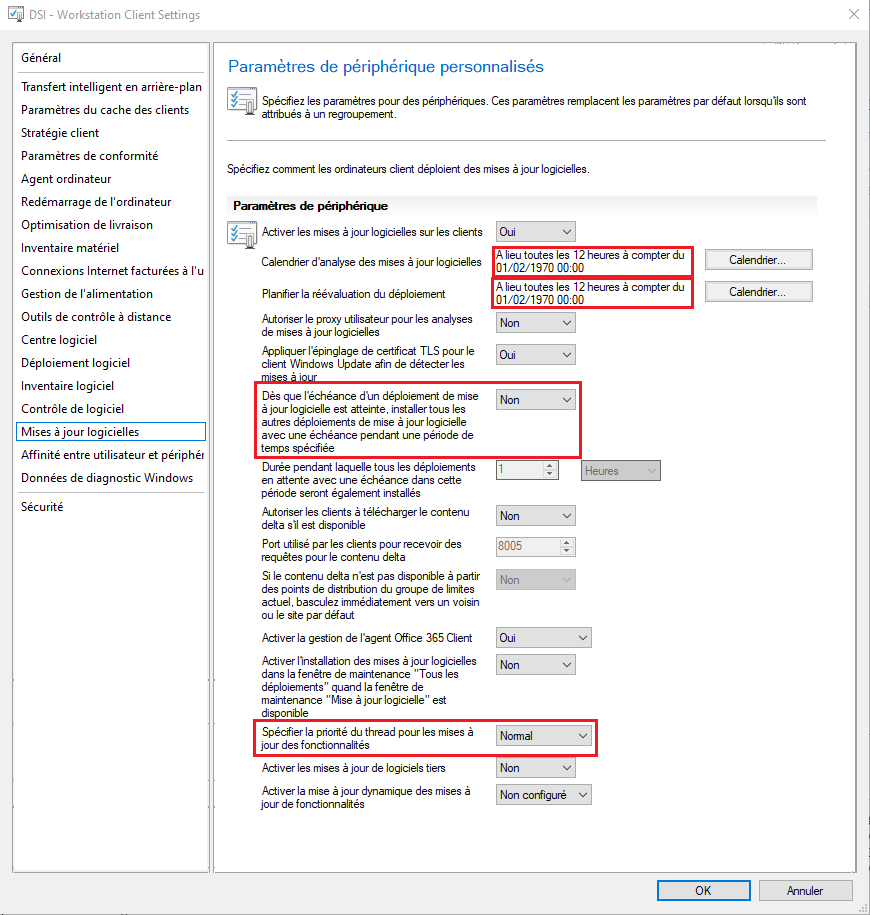

4. Modifiez les paramètres du client dans l’onglet des mises à jour logicielles comme suit :

- Calendrier d’analyse des mises à jour logicielles > A lieu toutes les 12h (valeur par défaut : 24h)

- Planifier la réévaluation du déploiement > A lieu toutes les 12h (valeur par défaut : 24h)

- Dès que l’échéance d’un déploiement de mise à jour logicielle est atteinte, installer tous les autres déploiement de mise à jour logicielle avec une échéance pendant une période de temps spécifiée > Non (valeur par défaut : Oui)

- Spécifier la priorité du thread pour les mises à jour des fonctionnalisés > Normal (valeur par défaut : Non configuré)