Introduction

Cet article divisé en deux parties est un retour d’expérience sur une migration entre tenant Office 365. Il ne traitera pas de tous les services disponibles sur Office 365 mais seulement de ceux rencontrés lors de la migration (voir Contexte). La première partie traitera de la migration des licences, du SSO (ADFS version 3.0) et de Dirsync. La seconde partie sera consacrée aux autres services d’Office 365.

Contexte

-

Yammer

-

Office 365

-

OneDrive

-

Exchange Online

-

Sharepoint Online

- La synchronisation via Dirsync ainsi que le SSO (via ADFS 3.0) sont activés.

La société possédait deux tenants et souhaitait migrer les services de l’un des deux (nommé ici myenterprise1) vers le second (nommé ici myenterprise2).

Gestion des licences :

Premièrement, avant de commencer toute manipulation technique, il faut posséder des licences disponibles suffisantes afin que les utilisateurs migrés puissent posséder une licence, une fois le transfert effectué. Il n’est pas nécessaire d’ouvrir un second abonnement. Microsoft peut proposer l’attribution de licences d’évaluations, le temps de la migration. Lorsque la migration "technique" est terminée, il faut procéder à la migration de licences. Celle-ci se fait auprès du support Office 365 qui demande de répondre à quelques questions afin de procéder au déplacement des licences (attention cette opération peut durer plusieurs jours). De plus, la personne qui répondra à ce questionnaire par mail devra être la personne qui a souscrit au contrat Office 365.

Migration Dirsync et SSO via ADFS

Sauvegarde de la configuration Dirsync

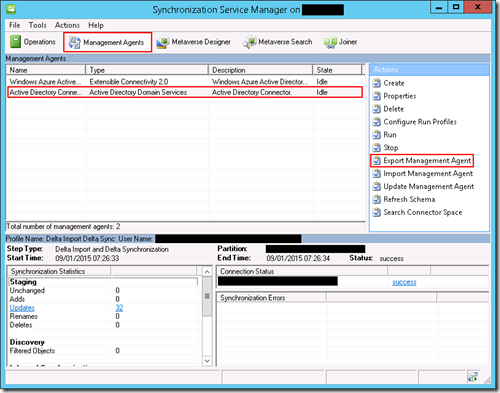

Avant toute chose, il est nécessaire de sauvegarder la configuration de Dirsync afin de prévenir toute erreur de manipulation et de la restaurer lorsque nous reconfigurerons cet outil. Cela est notamment utile lorsque l’on a configuré des filtres de synchronisation spécifiques. Pour se faire, il faut lancer le client Dirsync nommé miisclient. Il est situé dans Windows Azure Active Directory Sync\SYNCBUS\Synchronization Service\UIShell du répertoire d’installation.

Il faut se rendre dans l’onglet Management Agents puis cliquer sur le connecteur Active Directory et enfin choisir Export Management Agent. Une fenêtre permettant d’enregistrer le fichier au format XML s’ouvre.

Conversion d’un domaine fédéré et de ces utilisateurs

La seconde étape concerne la conversion d’un domaine fédéré via ADFS en domaine standard (arrêt de la fédération). Cette opération est a réaliser sur un ordinateur possédant les outils Microsoft Online Services permettant de se connecter à un tenant Office 365 en Powershell.

Il faut s’authentifier avec un compte ayant le rôle Administrateur général.

L’étape suivante consiste à définir le serveur ADFS sur lequel le décomissionnement de la fédération sera effectuée.

S’il s’agit d’une ferme de serveur, il est préférable d’indiquer le serveur primaire (le premier serveur ADFS installé).

La conversion du domaine est réalisée via la commande Powershell ci-dessous :

Le paramètre DomainName est le nom du domaine fédéré à convertir, tandis que PasswordFile défini un chemin qui contiendra tous les mots de passes des comptes utilisateurs qui seront convertis par l’opération (ces derniers ne s’authentifiant plus via le SSO).

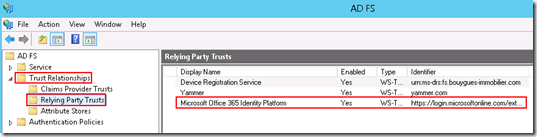

Si cette manipulation réussie, la fédération nommée Microsoft Office 365 Identity Platform n’est plus visible dans l’onglet Relying Party Trusts.

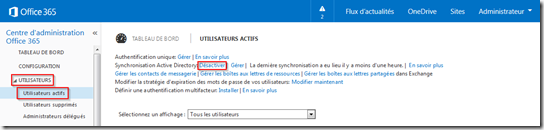

Ensuite, il est possible de désactiver la synchronisation Dirsync via le portail d’administration Office 365.

Dans la section utilisateurs du centre d’administration, sélectionnez utilisateurs actifs. Il faut ensuite cliquer sur l’option Désactiver qui est situé au niveau du label Synchronisation Active Directory.

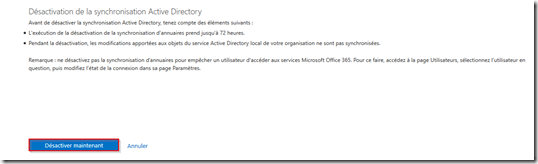

Il est ensuite précisé que la désactivation peut durer jusqu’à 72H (lors de notre migration, cela n’a duré que quelques minutes).

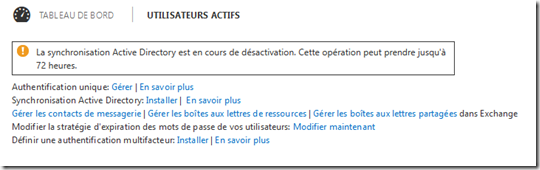

Un bandeau avertissant de la désactivation de la synchronisation apparaît.

Modification des utilisateurs

Une étape intermédiaire consiste à modifier les UPN des utilisateurs synchronisés via Dirsync. En effet ceux-ci possèdent encore un UPN avec le domaine qui était fédérés. Avant que ce domaine puisse être transféré sur le nouveau tenant, il ne doit plus y avoir de comptes utilisateurs l’utilisant.

On peut définir un nouvel UPN avec ces quelques lignes de scripts Powershell :

Ces quelques lignes de scripting récupère tous les utilisateurs d’un domaine défini et change leur UPN pour qu’ils utilisent le domaine onmicrosoft.com du tenant.

Attention, si un UPN existe déjà sur le domaine par défaut, il faudra le traiter manuellement en changeant le samaccountname de l’utilisateur.

Suppression du domaine

L’étape suivante est la suppression de l’ancien domaine fédéré. Cette manipulation peut être réalisée via le panneau d’administration Office 365 ou via Powershell (au travers d’une session connecté au tenant avec la commande Connect-MSOLService).

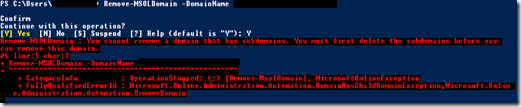

La commande Remove-MSOLDomain permet la suppression d’un domaine.

S’il existe des domaines enfants du domaine supprimé alors on rencontre l’erreur suivante :

“You cannot remove a domain that has subdomains. You must first delete the subdomains before you can remove this domain.”

Il faut d’abord supprimer le ou les domaine(s) enfant(s).

Aussi, si des utilisateurs empêchent la suppression du domaine, alors on rencontre l’erreur ci-dessous :

“Unable to remove this domain. Use Get-MsolUser –DomainName <domain name> to retrieve a list of objects that are blocking removal.”

Il suffit alors de récupérer la liste des utilisateurs problématiques avec la commande Get-MSOLUser -DomainName Nom_Domaine.

Ajout du domaine sur le nouveau tenant

Il est ensuite possible de réaliser la configuration du nouveau tenant en commençant par l’ajout d’un domaine. Il s’agit d’une configuration standard sur Office 365.

Création de la fédération

Pour activer la nouvelle fédération, il faut lancer les commandes Powershell suivantes dans une invite de commande connecté au tenant Office 365 :

NB : Pensez à remplacer Serveur_ADFS par le nom de votre serveur primaire ADFS et myenterprise2.com par le nom du domaine AD que vous souhaitez fédérer.

Dans la console ADFS, on peut vérifier qu’un nouveau Relying Party Trusts a été créé (nommé Microsoft Office 365 Identity Platform).

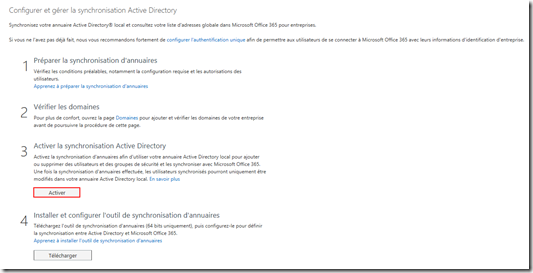

Activation de Dirsync

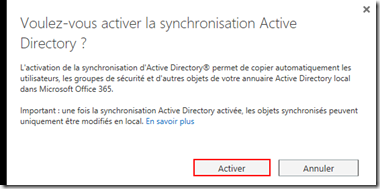

Au même endroit que lors de la désactivation de Dirsync sur l’ancien tenant, il faut désormais activer cette fonctionnalité sur le nouveau tenant.

Reconfiguration de Dirsync

La migration d’un tenant à un autre de Dirsync n’est pas aisée puisqu’elle nécessite la désinstallation puis la réinstallation complète de l’exécutable.

Désinstallation sur l’ancien tenant :

Sur le serveur de synchronisation Dirsync, il faut arrêter les services Forefront Identity Manager Synchronization Service et Windows Azure Active Directory Sync Service. Il suffit ensuite de le désinstaller via le panneau de configuration. Enfin, il est nécessaire de supprimer la base SQL FIMSynchronizationService si vous avez utilisé un serveur SQL spécifique (par exemple en se connectant au serveur SQL via SQL Management Studio).

Installation sur le nouveau tenant :

L’installation de Dirsync est "classique". La session utilisateur doit être ouverte avec le compte de service qui exécutera Dirsync. Il faut lancer la commande dirsync.exe /fullsql depuis le répertoire de l’exécutable (le paramètre /fullsql n’est nécessaire que si la base SQL est présente sur une instance SQL déportée et non installée en même temps que le produit).

Ensuite, il faut poursuivre l’installation via Powershell :

Les paramètres d’authentification à spécifier sont ceux du compte de service qui doit posséder les droits de créer la base de Dirsync (droits à affecter temporairement, le temps de l’installation). S’il s’agit d’une installation avec SQL Express alors la commande Install-OnlineCoexistenceTool n’a pas besoin de paramètre.

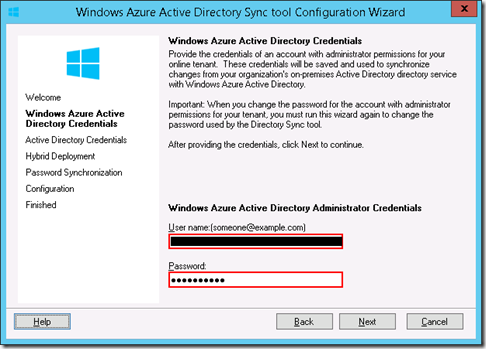

Au bout de quelques instants, l’exécutable se lance et il faut alors indiquer un compte administrateur général du tenant.

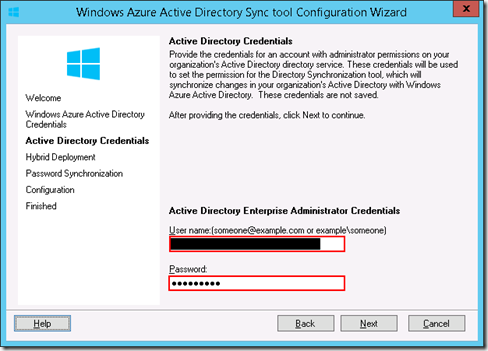

Puis un compte Active Directory membre du groupe Administrateur de l’entreprise (cela peut être temporaire, le temps de l’installation).

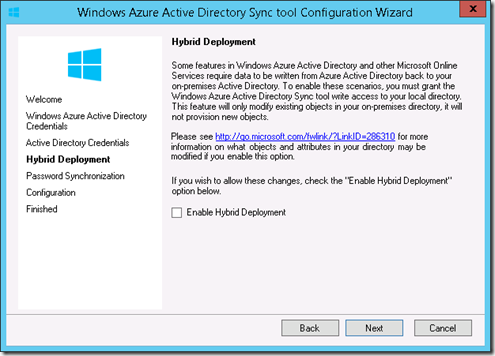

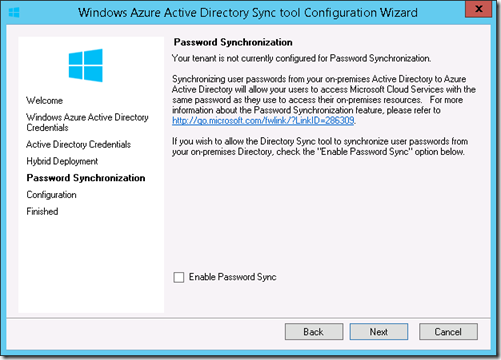

On peut ensuite activer les options de Mode Hybride et de Synchronization de mot de passe (s’il y a lieu)

Cela termine l’installation de Dirsync.

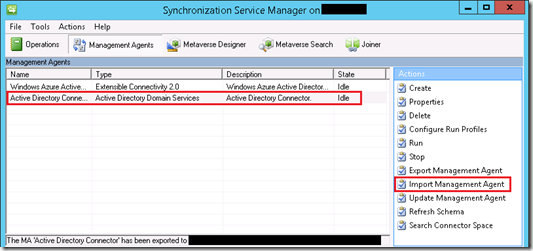

Enfin, il faut importer la configuration de Dirsync via l’export qui a été réalisé dans la section Sauvegarde de la configuration Dirsync.

Il s’agit de n’importer que le connecteur Active Directory en fournissant le fichier XML créé précédemment.

La synchronisation peut être lancée via les commandes Powershell suivantes :

La reconfiguration des services Dirsync et du SSO via ADFS est terminée. Cependant, s’il y avait d’autres services actifs sur le tenant, il conviendra d’ajouter des actions avant, pendant, ou après ces étapes. Nous verrons cela avec Exchange, Sharepoint et Yammer dans la deuxième partie de cette série d’articles.

0 commentaires