Besoin :

On ne peut pas identifier simplement les noms de groupes qui sont membres du groupe local "Administrateurs" sur une machine joint à l'Azure AD.

Si on fait Windows+R et on tape "lusrmgr.msc" pour afficher les utilisateurs et groupes locaux d'une machine, on souhaite par exemple afficher les membres du groupe Administrateurs, on n'aura pas les noms des groupes membres mais plutôt leurs SID.

Ces SID doivent être convertis en GUID pour pouvoir chercher les noms des groupes dans Azure AD.

Solution :

J'ai utilisé ce script PowerShell pour convertir le SID en GUID :

function Convert-AzureAdSidToObjectId {

<#

.SYNOPSIS

Convert a Azure AD SID to Object ID

.DESCRIPTION

Converts an Azure AD SID to Object ID.

Author: Oliver Kieselbach (oliverkieselbach.com)

The script is provided "AS IS" with no warranties.

.PARAMETER ObjectID

The SID to convert

#>

param([String] $Sid)

$text = $sid.Replace('S-1-12-1-', '')

$array = [UInt32[]]$text.Split('-')

$bytes = New-Object 'Byte[]' 16

[Buffer]::BlockCopy($array, 0, $bytes, 0, 16)

[Guid]$guid = $bytes

return $guid

}

$sid = "S-1-12-1-1943430372-1249052806-2496021943-3034400218"

$objectId = Convert-AzureAdSidToObjectId -Sid $sid

Write-Output $objectId

# Output:

# Guid

# ----

# 73d664e4-0886-4a73-b745-c694da45ddb4

N.B : Il faut renseigner le SID dans la variable $sid pour que le script retourne son GUID

Dans un précédent article j'expliquais comment réaliser un hard match (https://blog.piservices.fr/post/2021/04/01/o365-realiser-un-hard-match).

J'ai récemment eu à me servir de nouveau des cmdlets et ces dernières ne fonctionnaient pas correctement, il est possible de le faire via API Graph, mais les commande Azure AD permettent encore de le faire si besoin.

# Get GUID for User

$User = Get-ADUser jdupont | select ObjectGUID,UserPrincipalName

$Upn = $User.UserPrincipalName

$Guid = $User.ObjectGUID.Guid

# Convert GUID to ImmutableID

$ImmutableId = [System.Convert]::ToBase64String(([GUID]($User.ObjectGUID)).tobytearray())

# Connect Azure AD

Connect-AzureAD

# Retrieve my user

$User = Get-AzureADUser -SearchString "jdupont @mydomain.com"

# Set ImmutableID to user

Set-AzureADUser -ObjectId $User.ObjectID -ImmutableId $ImmutableId

Microsoft a ajouté la prise en charge de l'envoi à partir d'une adresse mail en alias dans Office 365/Microsoft 365. Toutefois, la fonctionnalité Envoyer en tant qu'alias ne fonctionnera que pour les boîtes aux lettres Exchange Online et ne fonctionnera pas pour les boîtes aux lettres Exchange Onpremise.

Cet article explique comment activer la fonctionnalité Envoyer depuis un alias dans un tenant Microsoft O365 et comment envoyer des e-mails en tant qu'alias dans Outlook et Outlook sur le Web. Le paramètre s’applique à l’ensemble du tenant. Il n’y a aucun moyen de restreindre la possibilité l'envoi des e-mails à partir d’alias vers certaines boîtes aux lettres.

Activer l'option SendFromAliasEnabled dans O365

- Se connecter à Exchange Online PowerShell:

Import-Module ExchangeOnlineManagement

Connect-ExchangeOnline -UserPrincipalName 'UPNO365'

- Une fois connecté, exécuter la commande ci-dessous pour vérifier l'état actuel de l'option SendFromAliasEnabled

Get-OrganizationConfig | Format-Table SendFromAliasEnabled

Puis exécuter la commande:

Set-OrganizationConfig -SendFromAliasEnabled $True

Activer l’envoi à partir d’un alias dans le centre d’administration Exchange

Vous pouvez également activer cette option à partir du Centre d’administration Exchange:

- Se connecter au centre d’administration Exchange.

- Cliquer sur Paramètres > Flux de messagerie.

- Cocher la case Activer l’envoi à partir d’alias.

- Cliquer sur Enregistrer.

Envoyer à partir d’un alias dans Outlook

Pour envoyer à partir d’une adresse d’alias dans Outlook:

- Démarrer l’application Outlook puis cliquer sur Nouvel e-mail.

- Cliquer sur Options > de Cela affichera le champ De dans Outlook.

- Cliquer sur À partir de > autre adresse e-mail....puis renseigner l’adresse de l’alias et cliquez sur OK.

Envoyer à partir d’un alias dans Outlook sur le web

Pour envoyer à partir d’un alias dans Outlook sur le web:

- Se connecter à Outlook sur le web.

- Cliquer sur Nouveau message > ... > montrer à partir de Cela affichera le champ De dans Outlook web

- Cliquer sur À partir de > autre adresse e-mail... et renseigner l’adresse de l’alias.

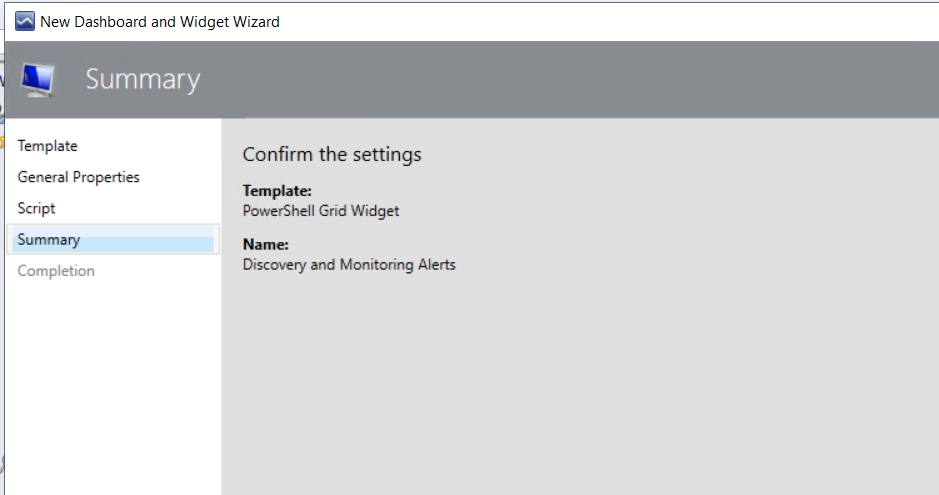

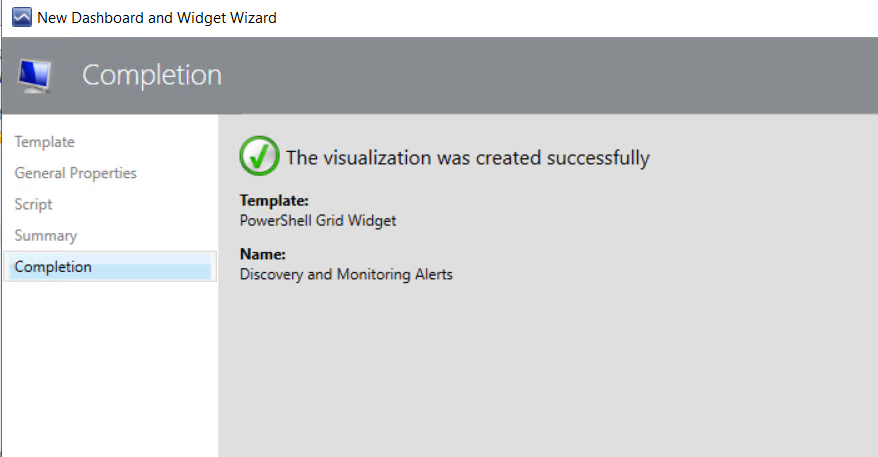

Sous ce titre, le cas de l'utilisation du Widget Powershell Grid dans la console Monitoring de SCOM pour afficher certaines alertes spécifiques.

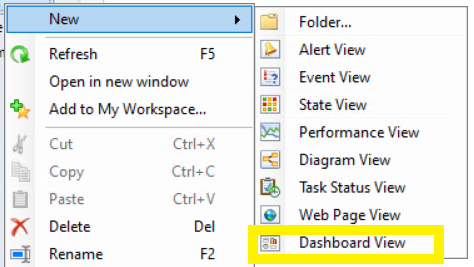

On commence par creer une vue Dashboard

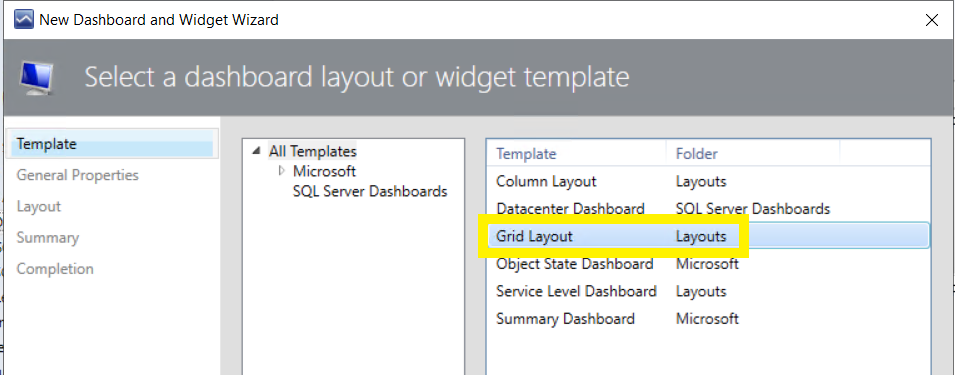

On choisit le template Grid Layout

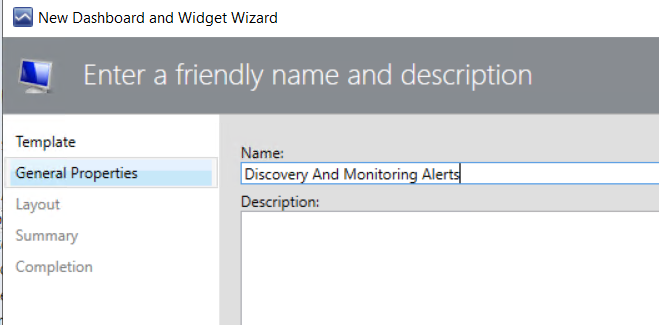

On nomme le dashboard

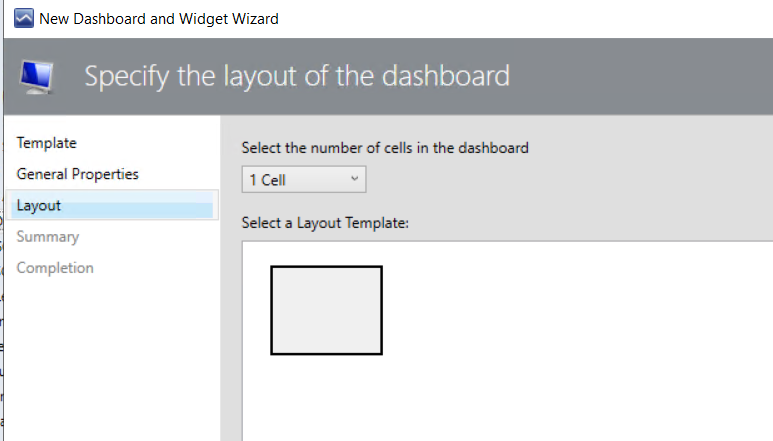

On selectionne 1 cell

Cliquer Create

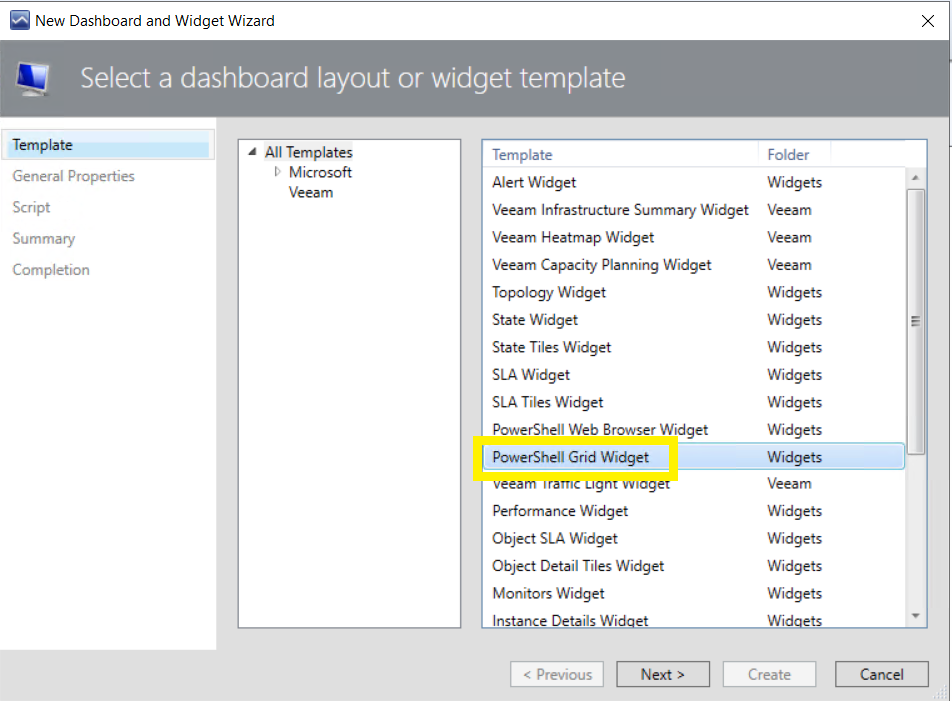

Cliquer "Click to add widget"

Selectionner Powershell Grid Widget

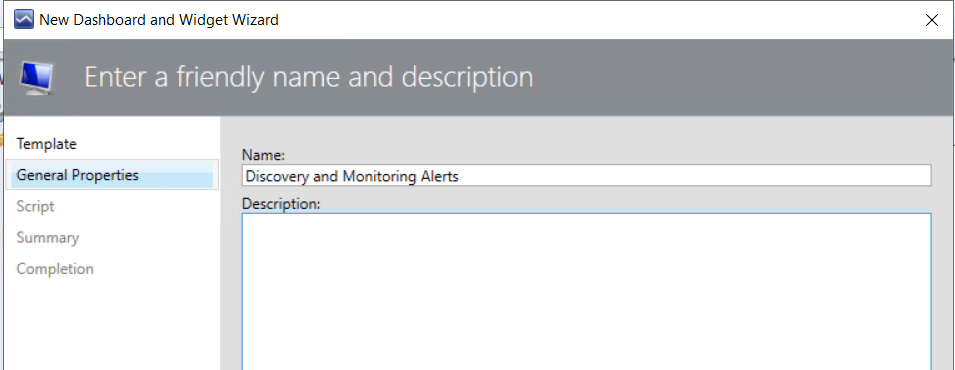

Nommer le widget, par exemple avec le meme nom que le dashboard

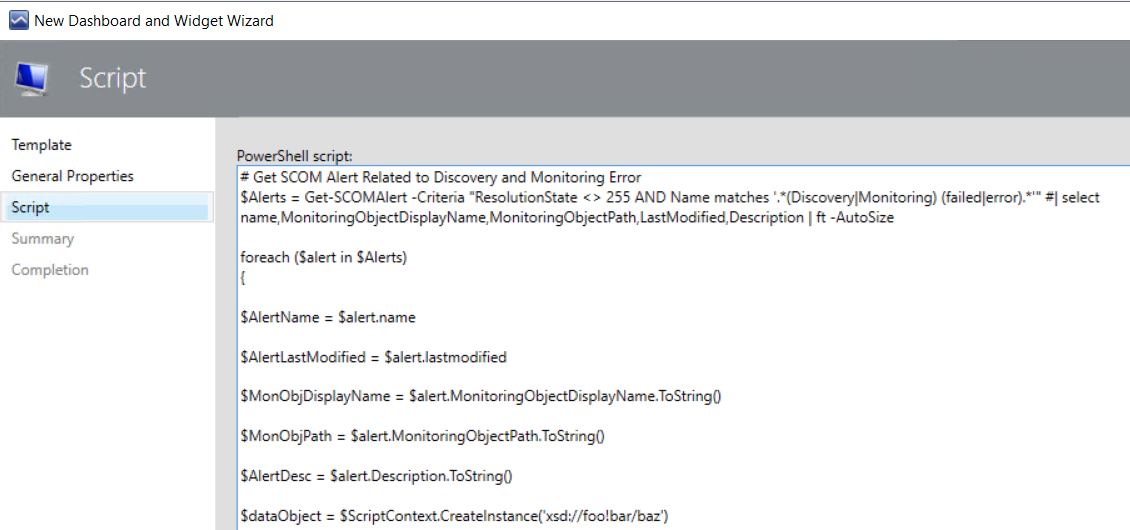

Copier coller le script suivant dans le champ Script

# Get SCOM Alert Related to Discovery and Monitoring Error

$Alerts = Get-SCOMAlert -Criteria "ResolutionState <> 255 AND Name matches '.*(Discovery|Monitoring) (failed|error).*'" #| select name,MonitoringObjectDisplayName,MonitoringObjectPath,LastModified,Description | ft -AutoSize

foreach ($alert in $Alerts)

{

$AlertName = $alert.name

$AlertLastModified = $alert.lastmodified

$MonObjDisplayName = $alert.MonitoringObjectDisplayName.ToString()

$MonObjPath = $alert.MonitoringObjectPath.ToString()

$AlertDesc = $alert.Description.ToString()

$dataObject = $ScriptContext.CreateInstance('xsd://foo!bar/baz')

#Create an ID used for sorting the output - Must be a string value - Used to sort the grid

$dataObject['Id'] = $MonObjDisplayName

$dataObject['name'] = $AlertName

$dataObject['MonitoringPath'] = $MonObjPath

$dataObject['LastModified'] = $AlertLastModified

$dataObject['Description'] = $AlertDesc

# Add the data object to be displayed in the dashboard

$ScriptContext.ReturnCollection.Add($dataObject)

}

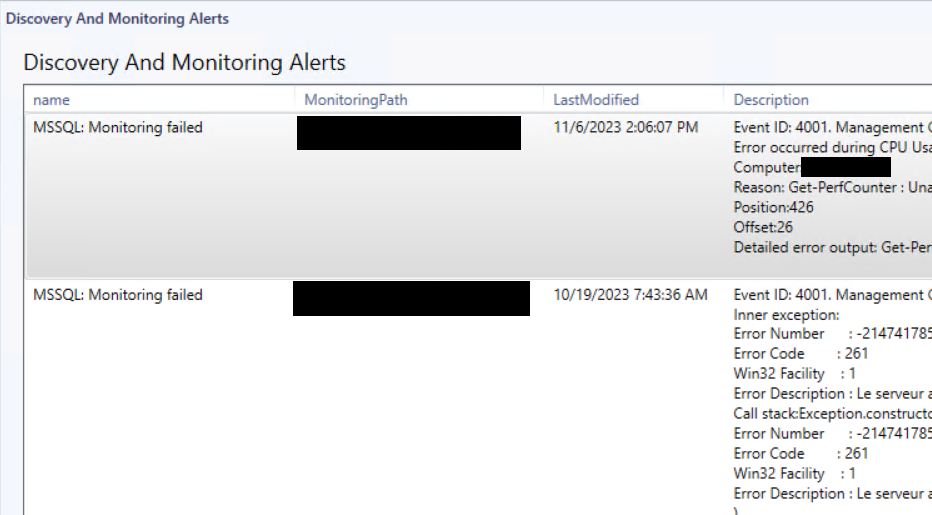

Dans ce script on recupere les alertes dont le nom correspond a des erreur de Discovery ou Monitoring.

Ne pas hesiter a faire évoluer les critères pour inclures d'autres cas propre a votre environnement.

Get-SCOMAlert -Criteria "ResolutionState <> 255 AND Name matches '.*(Discovery|Monitoring) (failed|error).*'"

Cliquer Create

Cliquer Close

La liste des alertes s'affiche

L'authentification multifacteur (MFA) est une méthode d'authentification permettant de renforcer la sécurité de votre mot de passe: L'utilisateur devra définir une seconde méthode d'authentification afin de se connecter à son compte : le mot de passe seul ne suffira plus. Par exemple, l'utilisateur devra saisir son mot de passe puis un code reçu par SMS (en guise de second facteur d'authentification).

Au fil du temps, l'utilisateur peut perdre ou remplacer son dispositif d'authentification ou passer à un nouveau numéro de téléphone mobile. Il est donc nécessaire d'Exiger la réinscription du MFA ce qui fera en sorte que lorsque l'utilisateur se connectera la prochaine fois, il lui sera demandé de configurer une nouvelle méthode d'authentification MFA.

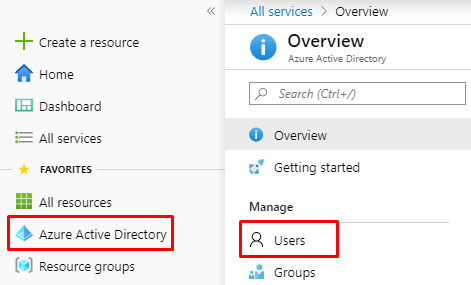

Les étapes ci-dessous permettent de réinitialiser l’authentification multifacteur d’un compte utilisateur dans Azure AD. Les actions doivent être faite en tant qu'administrateur doté du rôle d'administrateur d'authentification ou d'administrateur global:

-

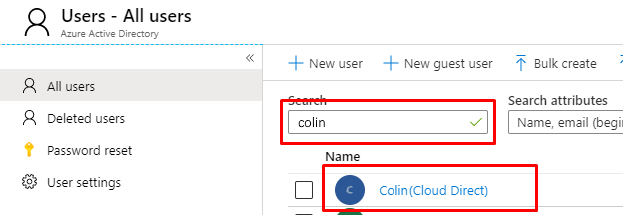

Se connecter sur https://portal.azure.com ,dans la zone de recherche, rechercher Azure Active Directory puis cliquer sur Users

-

Une liste de Tous les utilisateurs apparaît, renseigner le nom ou l’adresse mail du compte pour qui réinitialiser le MFA puis sélectionner le

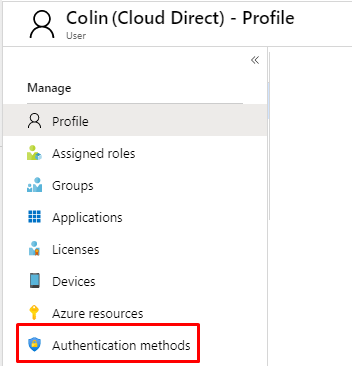

- La page Profil de l'utilisateur sélectionné apparaît, sélectionner Méthode d'Authentification

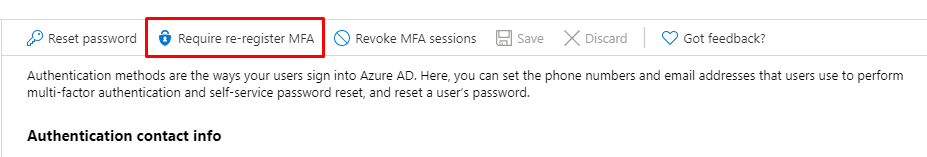

- Dans la page Méthodes d’authentification, supprimer toutes les méthodes d’authentification enregistrées

- Cliquer par la suite sur Exiger une réinscription de l’authentification multifacteur

Note: Si l'appareil de l'utilisateur a été perdu ou volé, cliquer également sur Révoquer les sessions MFA. Cela réinitialise les détails MFA de l'utilisateur qui doit désormais réenregistrer ses méthodes MFA lors de sa prochaine connexion.

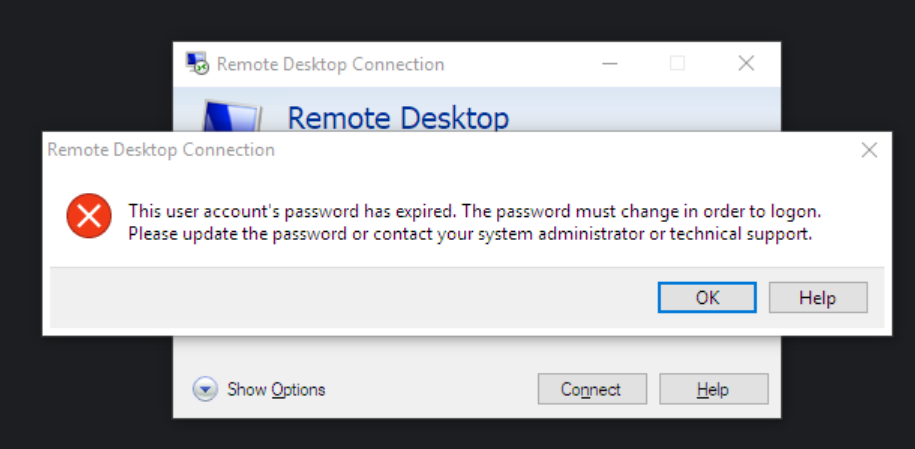

Vous pouvez vous rendre compte que votre mot de passe administrateur est expiré lorsque vous essayez de vous connecter en RDP sur le domaine en ayant le message suivant: "This user account's password has expired. The password must change in order to logon. Please update the password or contact your system administrator or technical support."

Les étapes ci-dessous s'appliquent si vous n’avez pas activé l’authentification au niveau du réseau (NLA) sur vos serveurs auxquels vous essayez de vous connecter via RDP.

Pour changer votre mot de passe procéder comme suit :

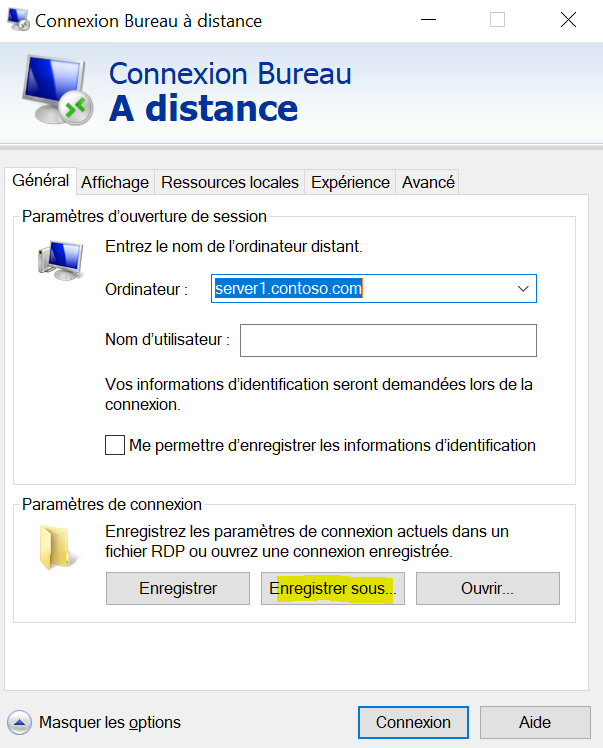

1. Créez un paramètre de connexion RDP: Exécuter mstsc --> puis enregistrez la connexion

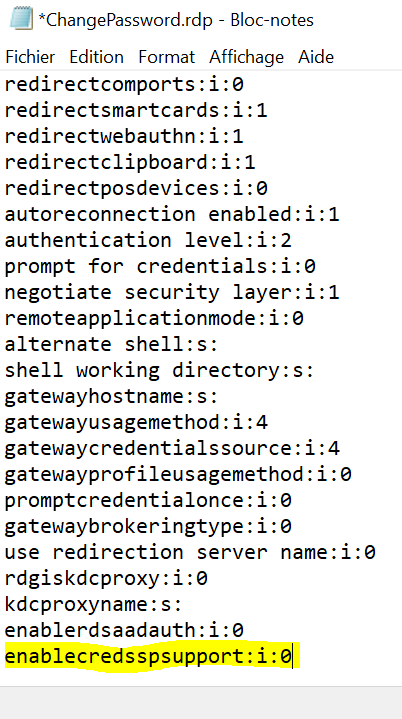

2. Enregistrez-la connexion par exemple sous le nom "ChangePassword.rdp" puis cliquez droit sur le fichier pour l'ouvrir avec bloc-notes et ajoutez à la fin (en dernière ligne) cette ligne: enablecredsspsupport:i:0

3. Maintenant, réessayez: vous accéderez à l'écran de connexion qui vous permettra de renouveler/remplacer le mot de passe de connexion.

Après avoir modifié le mot de passe, vous recevez une confirmation du changement

4. Lorsque vous avez terminé, supprimez le fichier "ChangePassword.rdp"

Ne pas utiliser ce fichier sauf si vous êtes obligé de changer à nouveau votre mot de passe car la désactivation du CredSSP diminue la sécurité des connexions RDP.