Etapes principales de mise en place de certificats pour les agents SCOM en workgroup et pour le serveur SCOM sans utiliser de gateway server.

1) Installer une authorité de certification de type « stand alone server » sur une machine (cette machine peut etre physique ou virtuelle)

2) Exporter le certificat racine de l’authorité (nom par defaut : certnew.p7b) vers un dossier partagé

3) Depuis le serveur en workgroup ou le serveur SCOM, lancer une mmc et ajouter le composant enfichable « Certificates »

Dans la console « Certificates » faites un clic droit sur le dossier « Authorite de certification racine de confiance » (en anglais : Trusted Root Certification Authorities) et selectionner Importer. Allez Rechercher le fichier certnew.p7b crée plus haut. Laissez l’assistant placer le fichier dans le magasin « Authorite de certification racine de confiance ».

4) Toujours depuis le serveur en workgroup ou le serveur SCOM, ouvrez votre navigateur et allez a l’adresse http://nom_du_serveur_hebergeant_authorite_certif/certsrv

Cliquez sur "Request a certificate" (Demander un certificat)

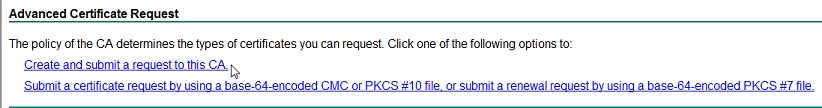

Cliquez sur "advanced certificate request"

Cliquez sur Create and submit a request to this CA

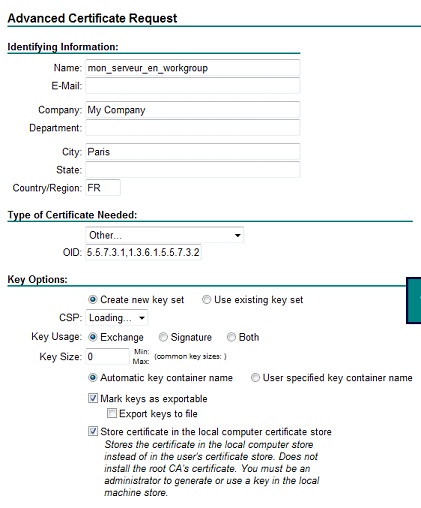

Renseignez le formulaire de creation de certificate de la manière ci-dessus, c’est a dire:

Name : le nom de votre serveur en workgroup (Doit etre identique au champ Friendly Name au bas du formulaire)

Company : le nom de la société

Type of certificate needed : selectionnez Other... et renseignez les OID suivant:

1.3.6.1.5.5.7.3.1,1.3.6.1.5.5.7.3.2 (pas d’espace autour de la virgule!)

Cochez les cases “Mark Key as Exportable” et “Store certificate in the local computer certificate store”

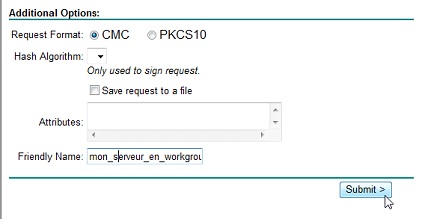

Renseignez le friendly name (I.E : Doit etre identique au champ Name)

Cliquez Submit

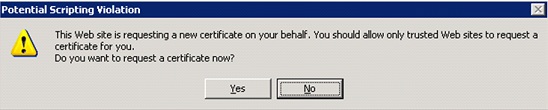

Cliquez Yes si le message ci-dessus apparait

5) Depuis le serveur hébergeant l’autorité de certification, ouvrez la console mmc « Autorité de certification »

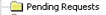

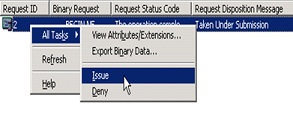

Ouvrez le dossier « Pending Request ». le certificat demandé plus haut doit apparaitre. Il est en attente d’approbation

Cliquez droit dessus et selectionnez « Issue »

Le certificat doit apparaitre désormais dans le dossier Issued Certificates

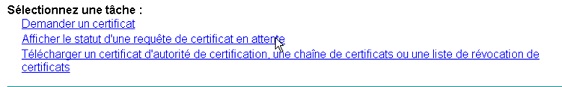

6) Depuis le serveur en workgroup ou le serveur SCOM, retournez sur l’adresse http://nom_du_serveur_hebergeant_authorite_certif/certsrv

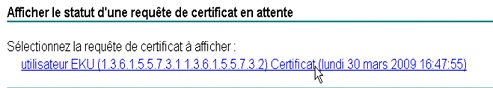

Selectionnez Afficher le statut d’une requete de certificat en attente

Selectionnez le certificat

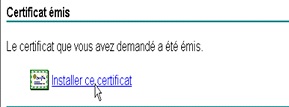

Installez le certificat

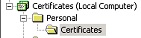

Il apparait désormais dans le dossier Personal/Certificates de la console mmc « Certificates » du serveur en workgroup ou du serveur SCOM

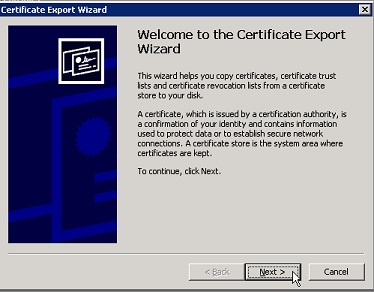

7) Depuis la console « Certificates » du serveur en workgroup, faites un clic droit sur le fichier de certificat present sous le dossier Personal et selectionnez « Export ». Exportez le vers le dossier partagé crée en etape 2.

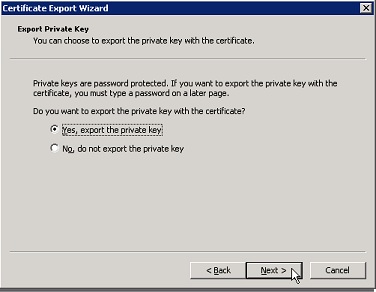

Selectionnez Yes Export the private key

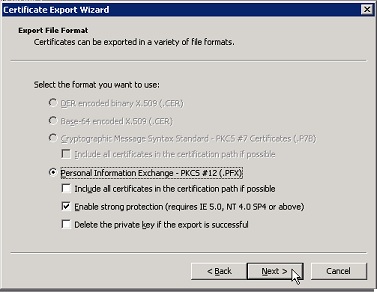

Laissez les options par défaut

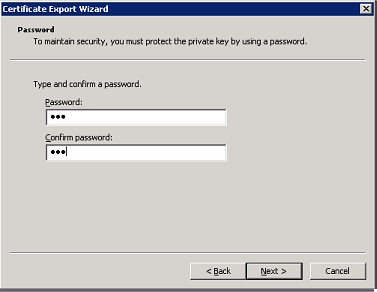

Renseignez un mot de passe pour le certificat

Renseignez le dossier partagé vers lequel exporter le certificat

8) Sur le serveur en workgroup si l’agent SCOM est déjà installé passez a l’étape 9, sinon effectuez une installation manuelle de l’agent SCOM

9) Sur le serveur en workgroup ou sur le serveur SCOM, ouvrez une ligne de commande vers l’outil MOMCertimport.exe

Tapez la ligne de commande suivante :

Momcertimport.exe <chemin_du_certificat_exporté> /password <password_du_certificat>

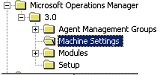

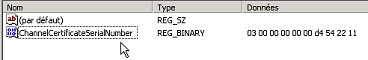

Cette commande ajoute une valeur dans le registre de SCOM représentant le certificat :

10) Redémarrez le service de l’agent sur le serveur en workgroup.

Le nouvel agent doit à présent apparaitre dans la vue Pending de la console SCOM.

Il ne reste plus qu’a l’approuver.