Si vous avez déjà ouvert le « Gestionnaire des tâches » sur Windows ou le « Moniteur d’activité » sur Mac, vous savez à quel point il est utile de voir ce qui fait ramer votre machine. Sous Linux (et macOS), il existe un outil en ligne de commande qui fait la même chose, mais avec beaucoup plus de style et d’efficacité : htop.

C’est quoi, htop ?

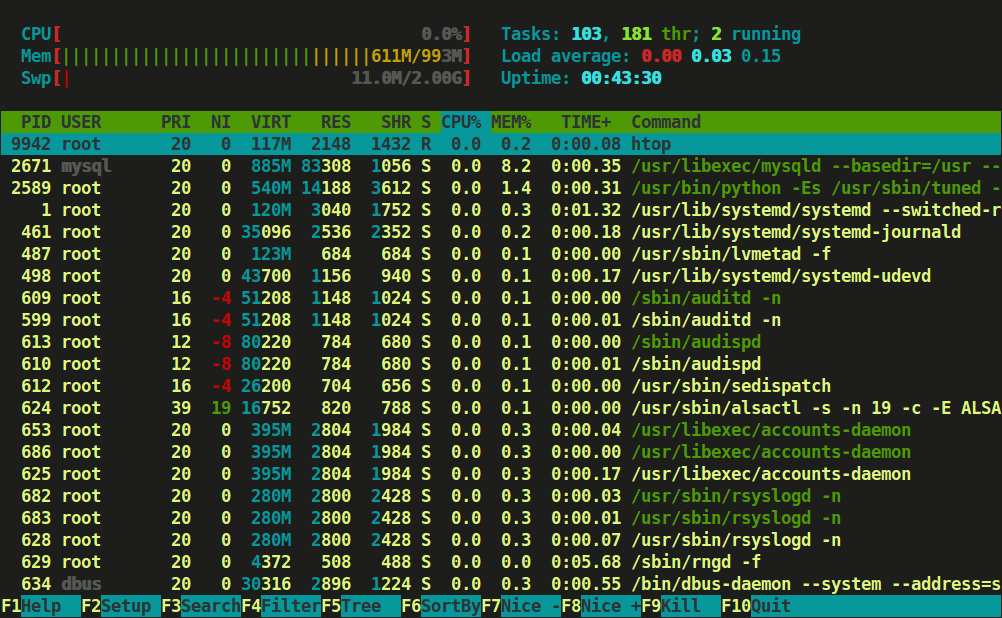

htop est un moniteur système interactif. C’est une version améliorée, plus colorée et plus conviviale de la vénérable commande top. Là où top peut paraître austère et rigide, htop vous permet de naviguer à la souris ou au clavier, de tuer des processus en un clic et de visualiser la charge de vos processeurs en temps réel.

Comment lire l’interface ?

L’écran se divise généralement en trois zones principales :

- L’en-tête (en haut à gauche) : Affiche la charge de chaque cœur de votre CPU, l’utilisation de la mémoire vive (RAM) et du SWAP.

- Astuce : Si les barres sont rouges, votre processeur transpire !

- Les statistiques (en haut à droite) : Affiche le « Load Average » (la charge moyenne), le nombre de tâches en cours et l’ « Uptime » (depuis combien de temps votre machine est allumée).

- La table des processus (en bas) : C’est la liste de tout ce qui tourne sur votre ordinateur. Vous y voyez qui consomme quoi (CPU%, MEM%).

Les commandes essentielles à connaître

- F2 (Setup) : Pour personnaliser l’affichage (changer les couleurs, ajouter des graphiques).

- F3 (Search) : Pour trouver un programme spécifique par son nom.

- F4 (Filter) : Très pratique pour ne voir que les processus liés à un mot-clé (ex: « python » ou « chrome »).

- F5 (Tree) : Affiche la hiérarchie des processus (qui a lancé quoi).

- F9 (Kill) : L’arme ultime pour arrêter un programme qui ne répond plus.

Pourquoi vous devriez l’utiliser ?

Que vous soyez un développeur curieux ou un simple utilisateur de Linux, htop est le meilleur moyen de comprendre comment votre machine respire. C’est léger, ça ne nécessite pas d’interface graphique lourde, et avouons-le : ça donne l’air d’un vrai pro du code quand quelqu’un passe derrière votre épaule.

Installation rapide :

- Sur Ubuntu/Debian :

sudo apt install htop - Sur macOS :

brew install htop